Шалом.

Сегодня хочу поведать о том как я реверсил лоадер известного мувмент чита - Interium.

1. Введение

Скажу сразу, никакого хейта к кодерам интериума у меня нет, занимаюсь реверсом не для того чтобы кому-то поднасрать с высока своими кряками, а для того чтобы познавать всегда что-то новое. Поэтому кряк интериума будет только у меня =) Однако, я испытал настоящий баттхёрт анализируя защиту в лоадере, о всех косяках в защите я не буду рассказывать, расскажу о тупых методах поиска и фатальной для проекта уязвимости из-за которой я крякнул интериум.

2. Лоадер

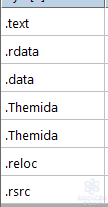

Лоадер накрыт VMProtect, но кодеры назвали две секции с протектором зачем-то Themida.

Забавно, что кодеры решили возлагать надежды полностью на протектор и не пытаться сделать что-то самим кроме защиты от школоты, поэтому в лоадере так много пробелов в защите. Итак, что же ищет лоадер интериума и как он это делает? У него есть три типа проверки: Чекать имена окон, чекать имена запущенных процессов и чекать наличие файла с логами.

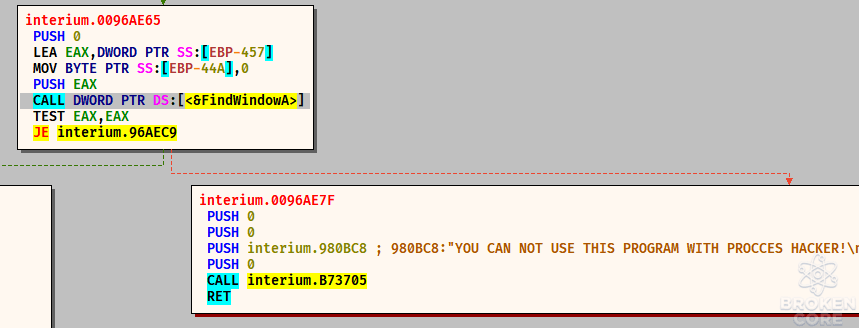

Проверяет имена окон он очень тупо и предсказуемо, в вечном цикле через FindWindowA он проверяет:

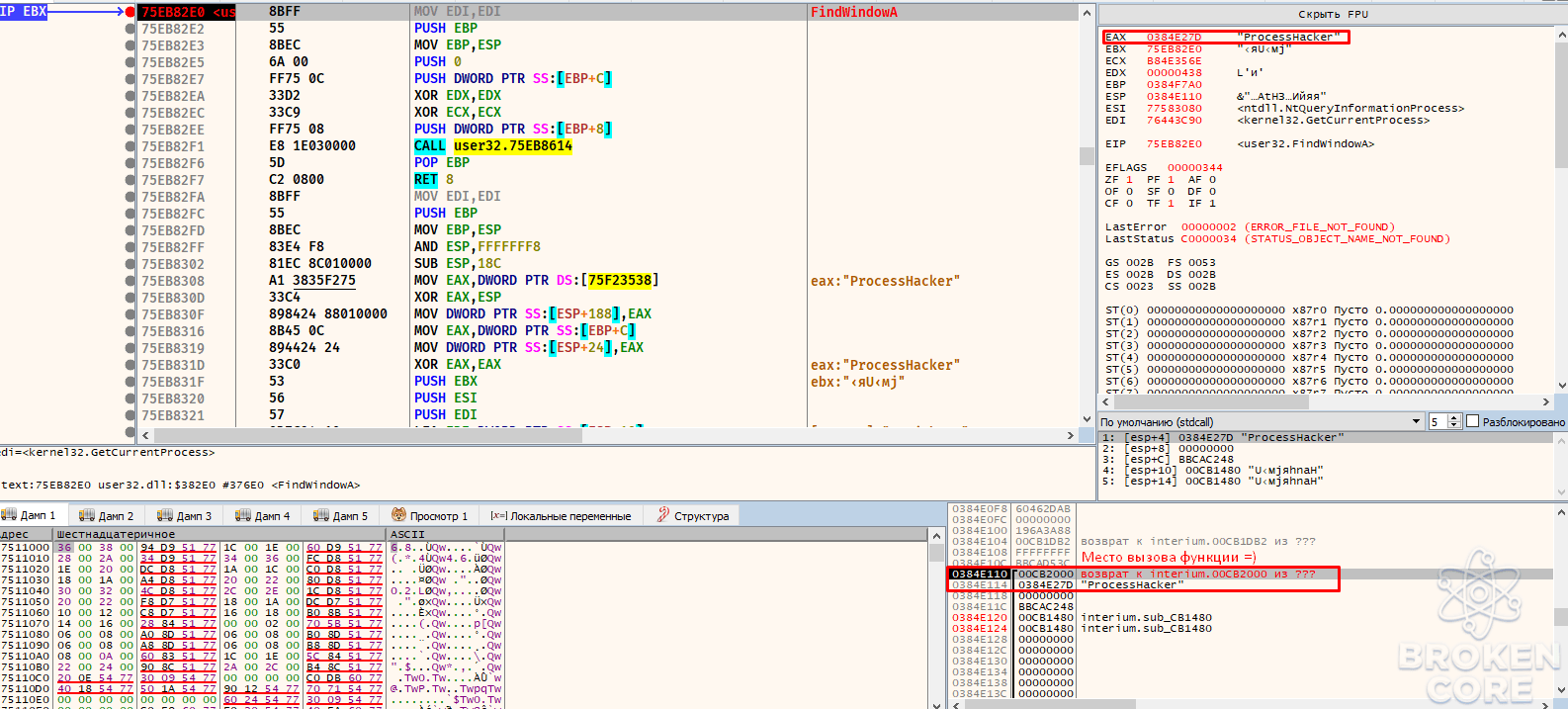

Как же обходить подобные проверки? Да, можно обойтись простым Window Renamer'om, который будет менять название окна на какое пожелаешь. Но всё же я покажу как легко избавиться от подобных проверок. Ставим бряк на FindWindowA, так как он находится в бесконечном цикле то бряк сработает моментально, смотрим регистр EAX и узнаем, что первым делом он чекает есть ли окна с названием Process Hacker.

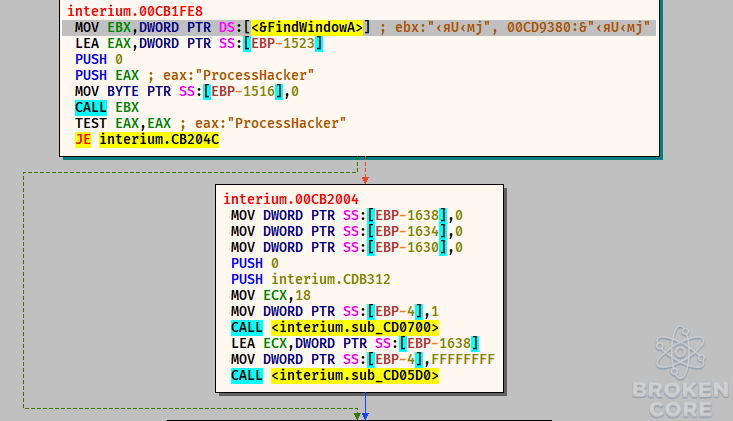

В стеке мы можем увидеть адрес из которого был сделан вызов, переходим к нему и видим следующее:

Как вы уже могли понять из скриншота, достаточно пропатчить джамп или пронопать проверку. И так же можно сделать с остальными проверками, следующее он будет проверять на наличие Process Dumper, он обходится таким же способом.

Переходим к следующему типу проверки: Проверка запущенных процессов.

На самом деле я уже рассказывал как с этим бороться в прошлом своем туториале по разбору CrackMe. Достаточно поставить RET в начало функции и второй козырь интериума выходит из строя. Не буду тут расписывать что он ищет, а покажу вам скрин, потому что он пиздец как много ищет))

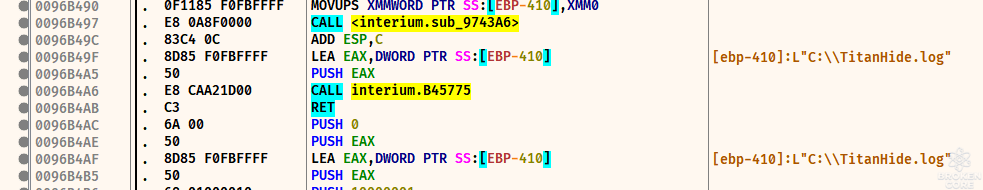

О третьем типе поиска не очень интересно говорить, разработчики тут так же меня развеселили тем, что пытались найти логи титанхайд на диске С, во время дебага не раз замечал как лоадер пытается найти по такому пути лог "C:\\TitanHide.log"

Теперь расскажу о связи с сервером и какой кринж можно словить анализируя их связь. Соединение там держится на сокетах и http реквестах, про сокеты тут можно забыть, так как серверу вообще поебать на подобные махинации с клиентом. Зацикливаем внимание на http реквестах, именно тут произошел фатальный косяк кодеров, когда у вас имеется подписка вы можете спокойно нажать на кнопку 'INJECT', однако во время всего этого вызывается функция HttpOpenRequestW и передает серверу данные о клиенте по типу "Логин, пароль" и тому подобное. Но если перехватить эту функцию и перейти по ссылке, то оригинальный зашифрованный модуль интериума начнет скачиваться на ваш рабочий стол. Это действительно так, я даже потом сдампил регион виртуальной памяти чита с игры, да бы сравнить размер и разница там была буквально в килобайте.

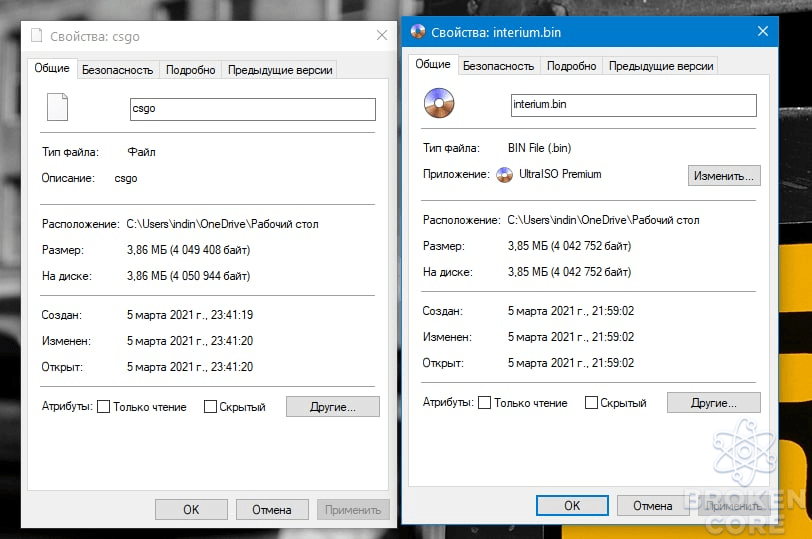

На скрине слева оригинальный модуль чита полученный с сервера и справа дамп с виртуальной памяти игры.

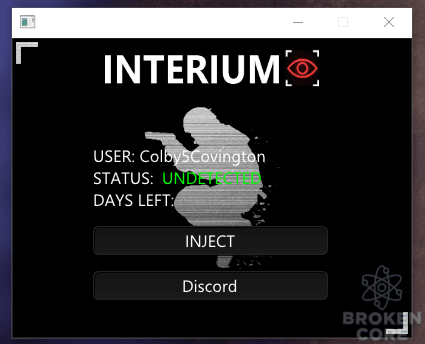

Казалось бы, раз модуль качается только с кнопки 'INJECT', то у человека без подписки нет шансов получить доступ к модулю. Сильно же я ошибался найдя еще три проверки с авторизацией, после которых будет решено впустить вас в следующее окно с инжектом, или выдать ошибку о том что нет подписки или выдать ошибку о невалид данных. Пронопав все три проверки вы получите чудо как на моём скрине:

Не имею подписки, и юзера с никнеймом 'Colby5Covington' нет на форуме интериума. Самое забавное, что сервер интериума все равно дал разрешение на скачку модуля чита.

3. Заключение

Как я и сказал, неприязни как таковой к проекту и кодерам у меня нет и рассказывать про ту фатальную уязвимость с авторизацией я не стал. Не стоило полагаться полностью на VMProtect имея при себе серьезные уязвимости. У вас как никак хороший мувмент софт, но такая ущербная защита. Кряк сюда я не выложу.

4. Бонус

На этом всё. Всем добра и позитива.

Сегодня хочу поведать о том как я реверсил лоадер известного мувмент чита - Interium.

1. Введение

Скажу сразу, никакого хейта к кодерам интериума у меня нет, занимаюсь реверсом не для того чтобы кому-то поднасрать с высока своими кряками, а для того чтобы познавать всегда что-то новое. Поэтому кряк интериума будет только у меня =) Однако, я испытал настоящий баттхёрт анализируя защиту в лоадере, о всех косяках в защите я не буду рассказывать, расскажу о тупых методах поиска и фатальной для проекта уязвимости из-за которой я крякнул интериум.

2. Лоадер

Лоадер накрыт VMProtect, но кодеры назвали две секции с протектором зачем-то Themida.

Забавно, что кодеры решили возлагать надежды полностью на протектор и не пытаться сделать что-то самим кроме защиты от школоты, поэтому в лоадере так много пробелов в защите. Итак, что же ищет лоадер интериума и как он это делает? У него есть три типа проверки: Чекать имена окон, чекать имена запущенных процессов и чекать наличие файла с логами.

Проверяет имена окон он очень тупо и предсказуемо, в вечном цикле через FindWindowA он проверяет:

Скрытое содержимое доступно для зарегистрированных пользователей!

Как же обходить подобные проверки? Да, можно обойтись простым Window Renamer'om, который будет менять название окна на какое пожелаешь. Но всё же я покажу как легко избавиться от подобных проверок. Ставим бряк на FindWindowA, так как он находится в бесконечном цикле то бряк сработает моментально, смотрим регистр EAX и узнаем, что первым делом он чекает есть ли окна с названием Process Hacker.

В стеке мы можем увидеть адрес из которого был сделан вызов, переходим к нему и видим следующее:

Как вы уже могли понять из скриншота, достаточно пропатчить джамп или пронопать проверку. И так же можно сделать с остальными проверками, следующее он будет проверять на наличие Process Dumper, он обходится таким же способом.

Переходим к следующему типу проверки: Проверка запущенных процессов.

На самом деле я уже рассказывал как с этим бороться в прошлом своем туториале по разбору CrackMe. Достаточно поставить RET в начало функции и второй козырь интериума выходит из строя. Не буду тут расписывать что он ищет, а покажу вам скрин, потому что он пиздец как много ищет))

Скрытое содержимое доступно для зарегистрированных пользователей!

О третьем типе поиска не очень интересно говорить, разработчики тут так же меня развеселили тем, что пытались найти логи титанхайд на диске С, во время дебага не раз замечал как лоадер пытается найти по такому пути лог "C:\\TitanHide.log"

Теперь расскажу о связи с сервером и какой кринж можно словить анализируя их связь. Соединение там держится на сокетах и http реквестах, про сокеты тут можно забыть, так как серверу вообще поебать на подобные махинации с клиентом. Зацикливаем внимание на http реквестах, именно тут произошел фатальный косяк кодеров, когда у вас имеется подписка вы можете спокойно нажать на кнопку 'INJECT', однако во время всего этого вызывается функция HttpOpenRequestW и передает серверу данные о клиенте по типу "Логин, пароль" и тому подобное. Но если перехватить эту функцию и перейти по ссылке, то оригинальный зашифрованный модуль интериума начнет скачиваться на ваш рабочий стол. Это действительно так, я даже потом сдампил регион виртуальной памяти чита с игры, да бы сравнить размер и разница там была буквально в килобайте.

На скрине слева оригинальный модуль чита полученный с сервера и справа дамп с виртуальной памяти игры.

Казалось бы, раз модуль качается только с кнопки 'INJECT', то у человека без подписки нет шансов получить доступ к модулю. Сильно же я ошибался найдя еще три проверки с авторизацией, после которых будет решено впустить вас в следующее окно с инжектом, или выдать ошибку о том что нет подписки или выдать ошибку о невалид данных. Пронопав все три проверки вы получите чудо как на моём скрине:

Не имею подписки, и юзера с никнеймом 'Colby5Covington' нет на форуме интериума. Самое забавное, что сервер интериума все равно дал разрешение на скачку модуля чита.

3. Заключение

Как я и сказал, неприязни как таковой к проекту и кодерам у меня нет и рассказывать про ту фатальную уязвимость с авторизацией я не стал. Не стоило полагаться полностью на VMProtect имея при себе серьезные уязвимости. У вас как никак хороший мувмент софт, но такая ущербная защита. Кряк сюда я не выложу.

4. Бонус

Скрытое содержимое доступно для зарегистрированных пользователей!

На этом всё. Всем добра и позитива.